Nach der Installation eines Exchange 2013 Servers sollten Sie als nächsten Schritt ein Zertifikat beantragen. Ein Zertifikat von der internen CA ist dabei vollkommen ausreichend.

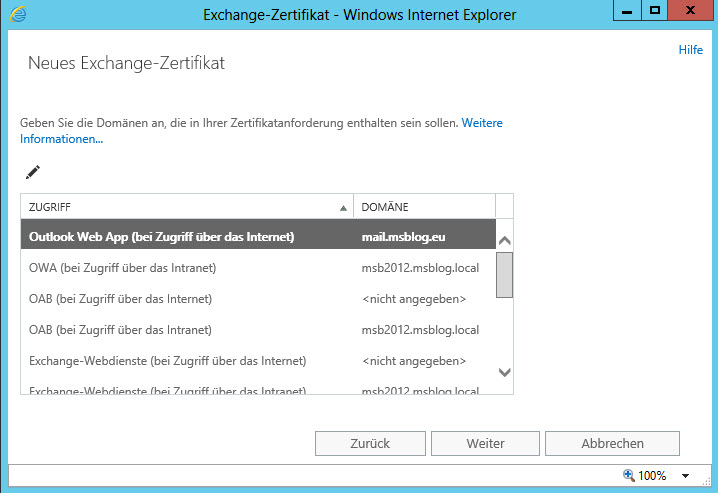

Folgende Namen sollten auf diesen Zertifikat erscheinen:

- Server

- Server.domäne.local

- mail.domäne.eu (Steht z.B. für den externen Namen von Outlook Web Access)

- outlook.domäne.eu (Steht z.B. für den externen Namen Outlook Anywhere)

- autodiscover.domäne.local (wird ab Outlook 2007 z.B. für Abwesenheitsassistenten benötigt.

- autodiscover.domäne.eu

Auf dem internen Zertifikat können ruhig alle Namen in einem Zertifikat zusammen gefasst werden. Wenn Sie später z.B. Outlook Web Access über ein TMG 2010 Server ins Internet veröffentlichen, würde ich Ihnen empfehlen, hierfür ein gesondertes Zertifikat zu erstellen, welches nur den externen Namen enthält.

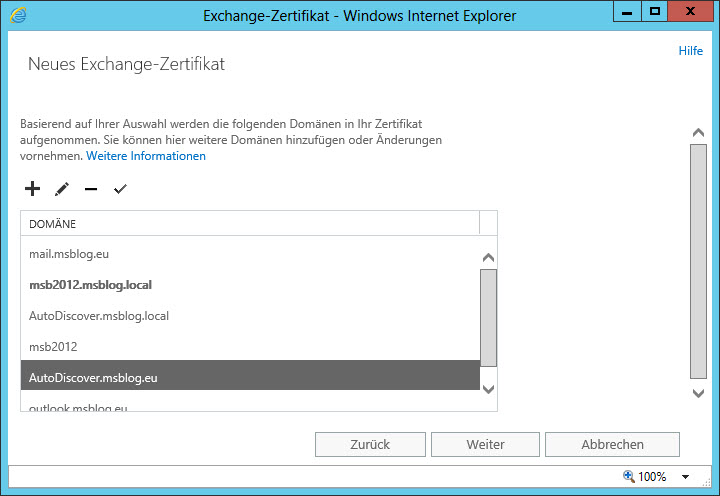

Nun sind alle Informationen vorhanden, um das Zertifikat zu beantragen:

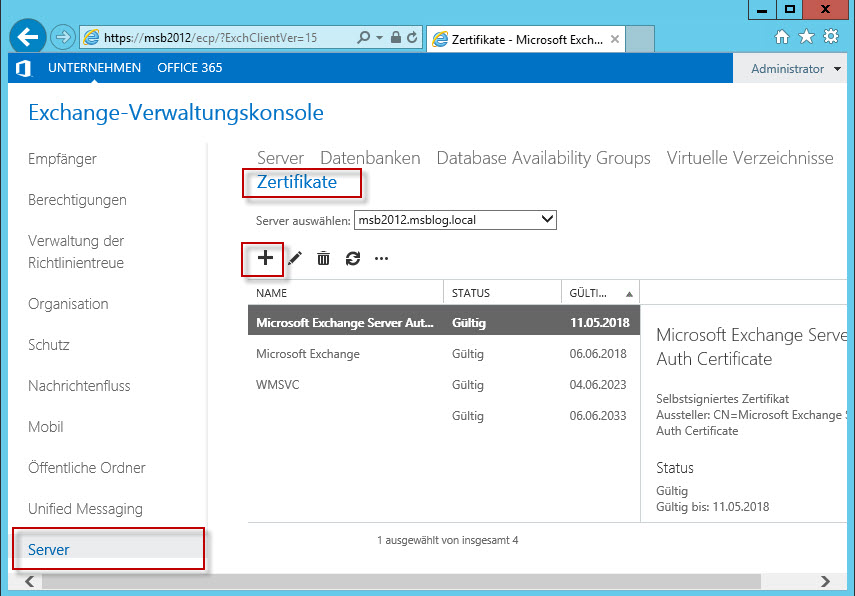

Öffnen Sie die Exchange Verwaltungskonsole

Klicken Sie unter “Server” und “Zertifikate” auf “+” …

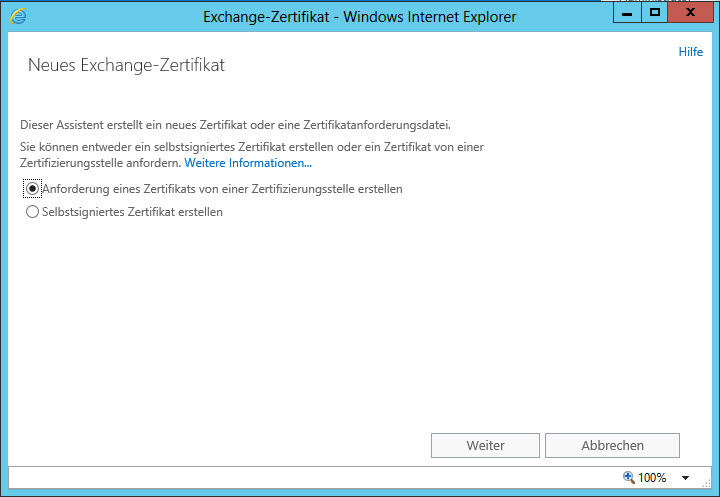

Erstellen Sie eine neue Anforderung für die Zertifizierungsstelle

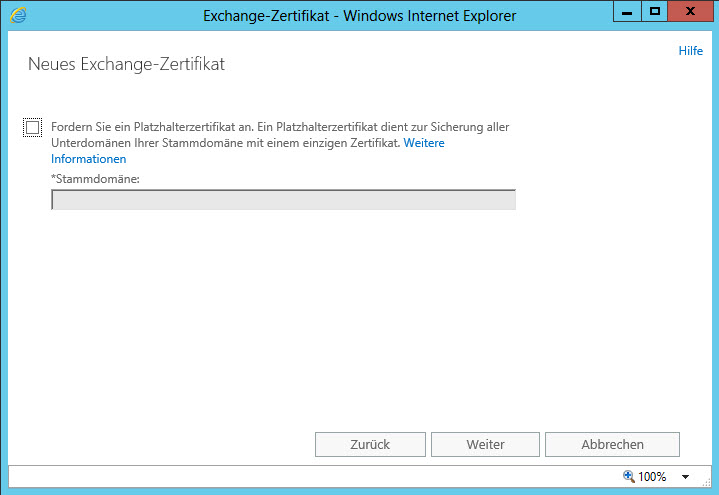

Da wird nur nur eine Domäne haben, brauchen wir hier keine Stammdomäne eintragen.

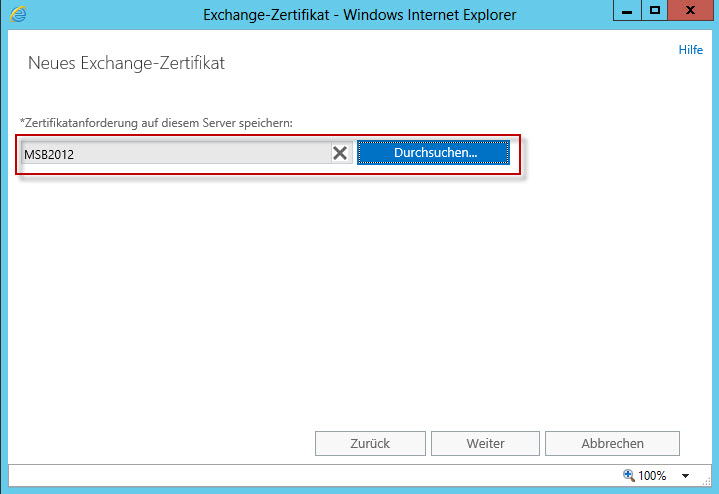

Wählen Sie aus, auf welchen Exchange Servern die Zertifikatsanforderung gespeichert werden soll.

Bitte tragen Sie in die entsprechenden Felder die erforderlichen Daten ein.

Als Default Name empfehle ich Ihnen immer den internen Servernamen.

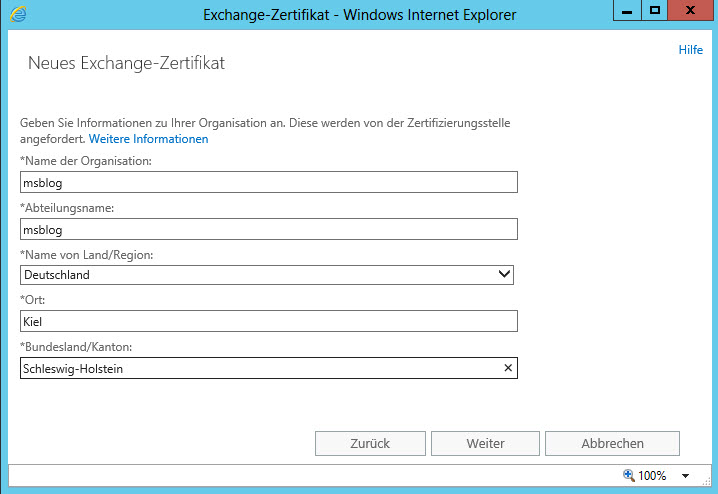

Allgemeine Informationen zu Ihrem Unternehmen…

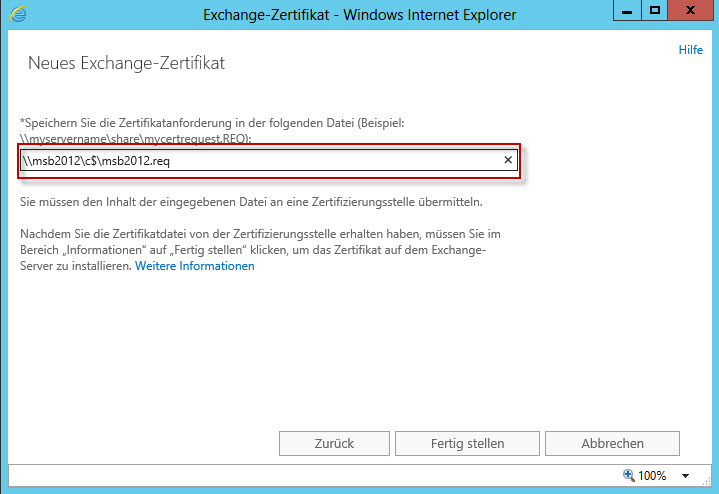

Bitte wählen Sie einen entsprechenden Speicherort für die Zertifikatsanforderung aus. (Der Speicherort muss immer als UNC Pfad angegeben werden)

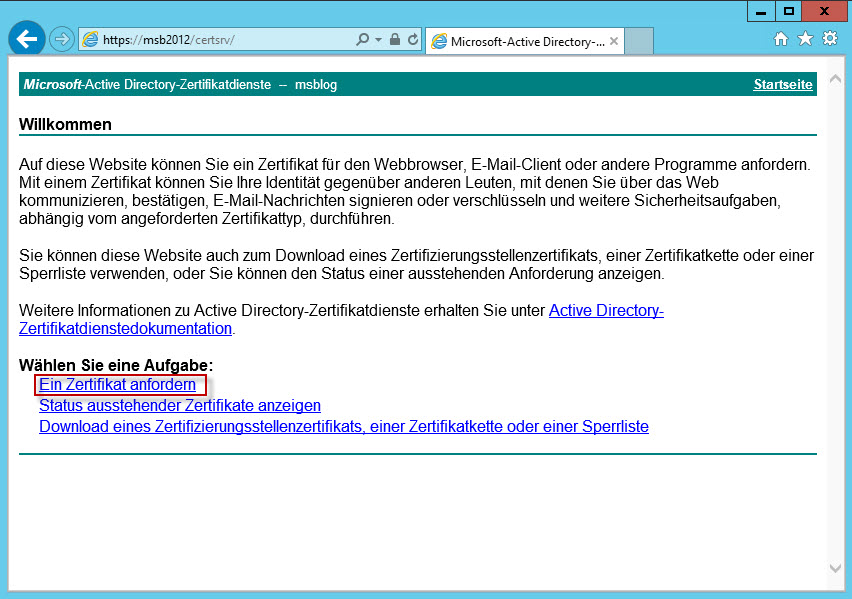

Bitte starten Sie den Browser und öffnen die URL der Zertifizierungsstelle. Wenn Sie intern noch keine Zertifizierungsstelle installiert haben, gehen Sie bitte folgendermaßen vor:

Installation Zertifizierungsstelle Windows Server 2008 -> https://www.msblog.eu/microsoft-zertifizierungsstelle-installieren/

Installation Zertifizierungsstelle Windows Server 2012 -> https://www.msblog.eu/windows-server-2012-zertifizierungsstelle-installieren/

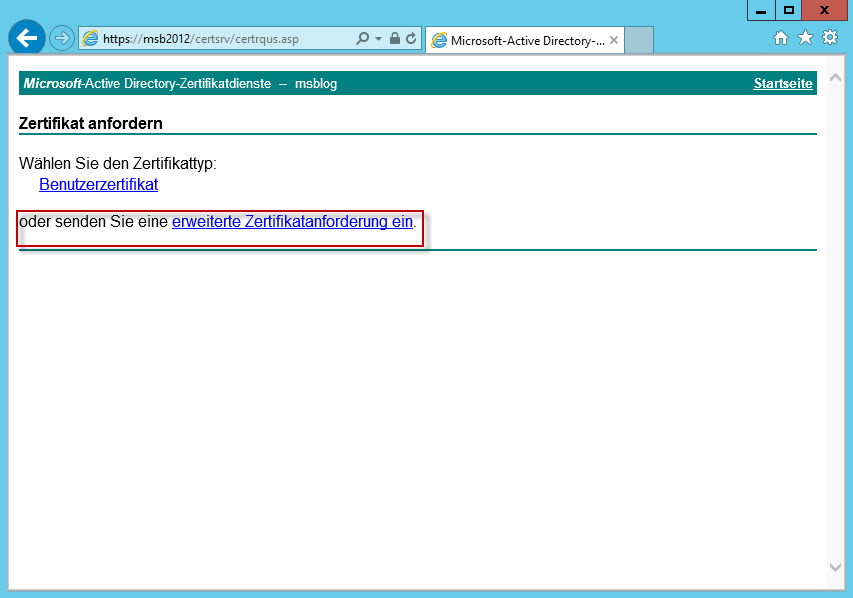

Bitte wählen Sie erweiterte Zertifikatsanforderung aus..

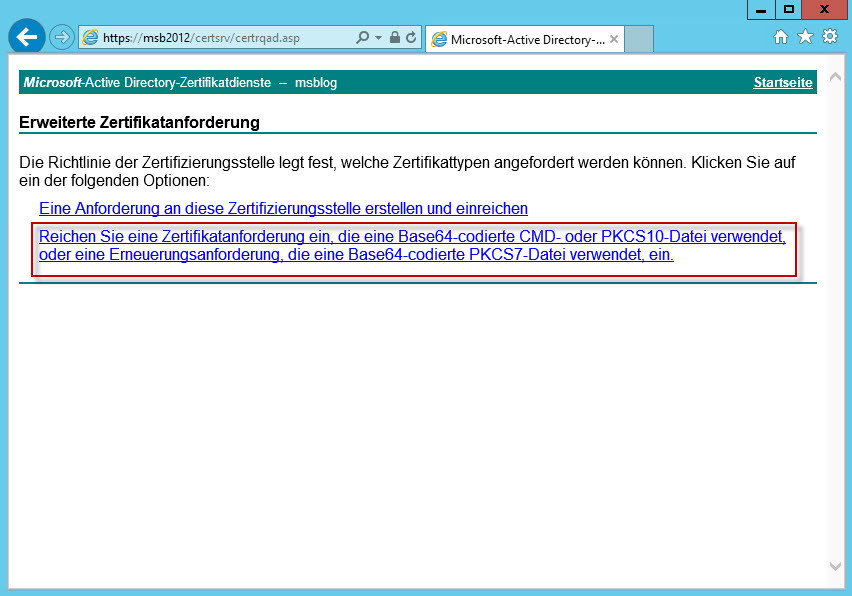

Sie wollen eine bestehende Anforderung einsenden..

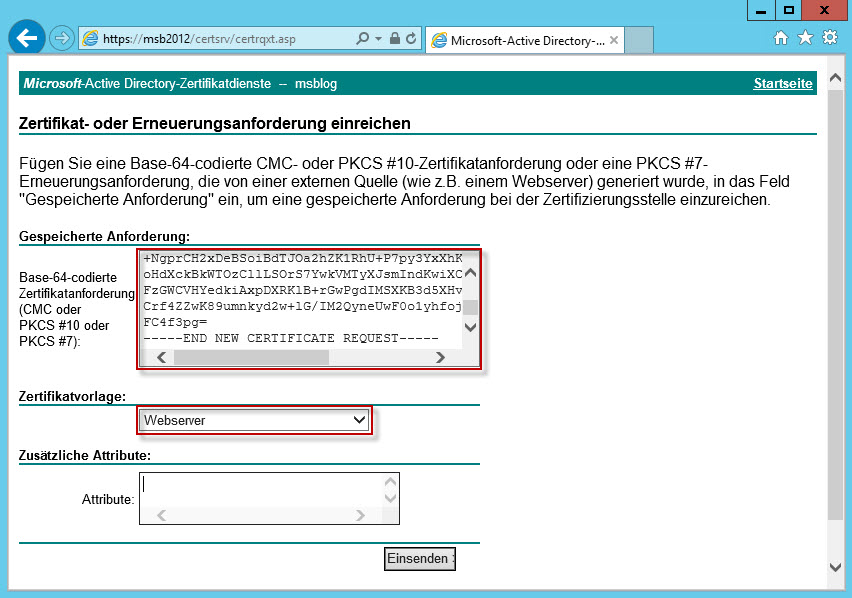

Bitte kopieren Sie den Inhalt von der .req Datei, welche Sie von der Exchange Console abgespeichert haben. Sie können die Datei mit einem Editor öffnen.

Als Zertifikatsvorlage wählen Sie bitte “Webserver” aus und klicken auf “Einsenden”

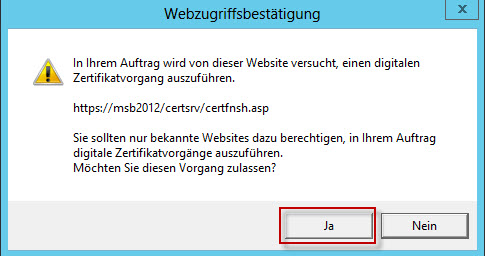

Bestätigen Sie den Vorgang…

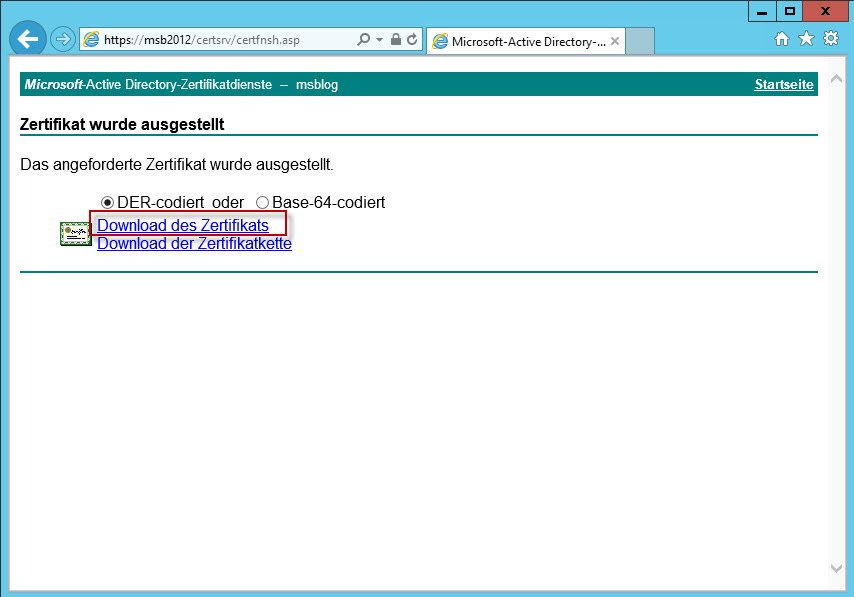

Laden Sie das Zertifikat herunter und speichern Sie in einen entsprechenden Pfad ab. (Dieser Pfad sollte wieder per UNC erreichbar sein)

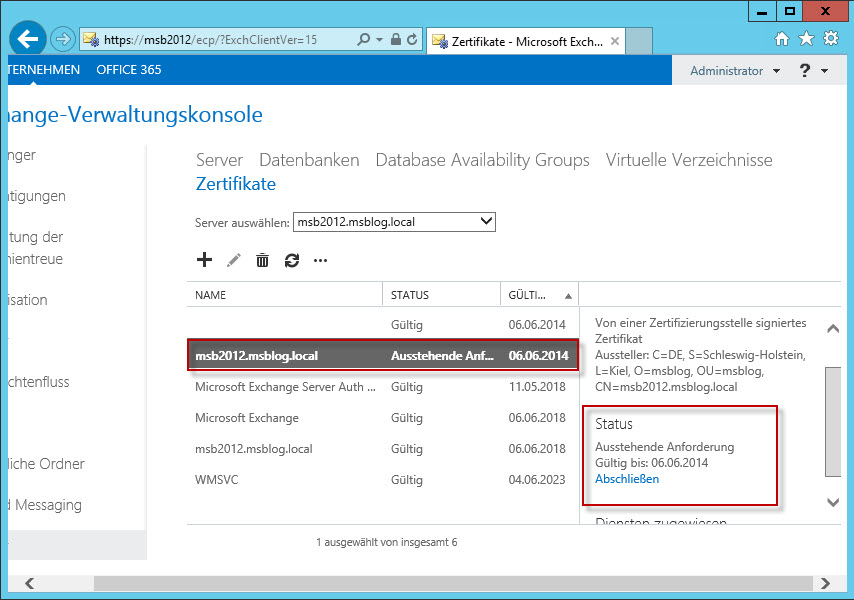

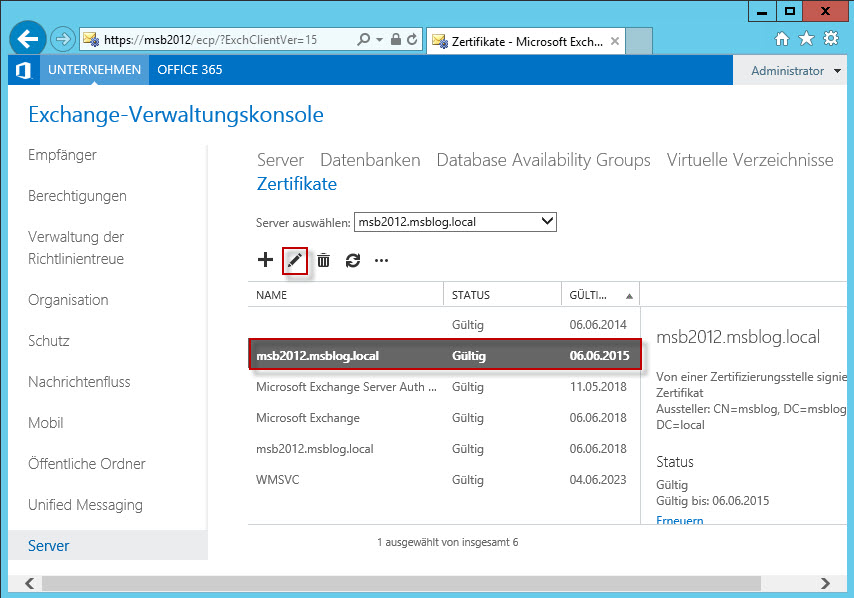

Wechseln Sie wieder in die Exchange Verwaltungskonsole unter “Server” und dann Zertifikate

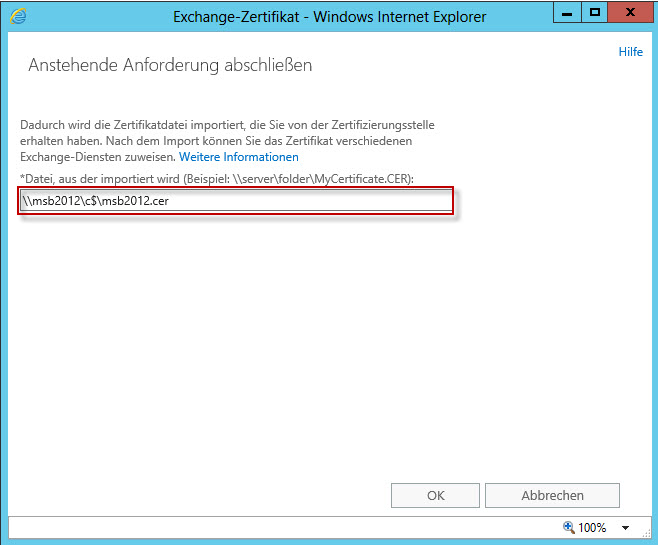

Tragen Sie den entsprechenden Pfad für das Zertifikat ein, welches Sie von der Zertifizierungsstelle heruntergeladen haben und bestätigen Sie mit “OK”.

In Anschluss müssen wir den Zertifikat noch die entsprechenden Dienste zuweisen. Wählen Sie also das neue Zertifikat aus und klicken auf “bearbeiten”.

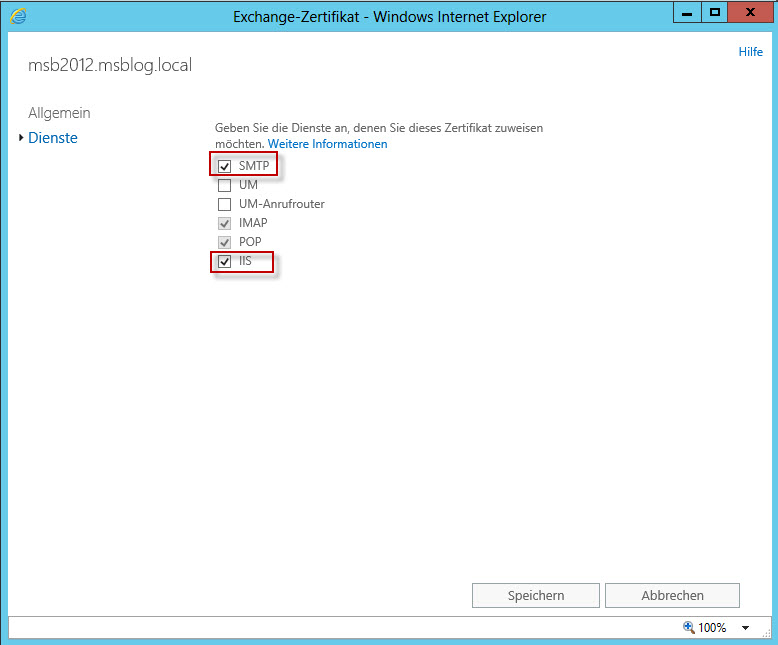

Wählen Sie hier bitte die entsprechenden Dienste aus, welche für das Zertifikat verwendet werden sollen.

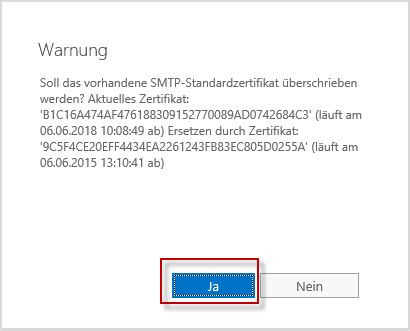

Sollten Sie schon ein Zertifikat auf ein bestehenden Service hinterlegt haben, bestätigen Sie bitte, dass dieses nun ausgetauscht wird.

Ausgezeichnet erklärt, vielen Dank! Hat mir eine Menge Zeit gespart!

Ich bekomme das Zertifikat nicht auf “gültig”. Jemand eine Idee? Hab alles genau so gemacht wie oben beschrieben.

Exchange 2013 auf Server 2012 R2

Lösung “gpudate /force”

Hallo Nils,

da ich im Zertifikat die Meldung hatte “… nicht vertrauenswürdidg” und die Aufforderung hatte es im Speicher zu installieren, habe ich zunächst ewig nach dem Fehler gesucht.

Nach dem auch kein Neustart geholfen hat, habe ich das Zertifikat neu erstellt, gleicher Fehler.

Nach gpupdate /force ist das Zertifikat nun gültig und auch im Zertifikat ist der Hinweis nun weg.

Danke

Wo liegt die Ursache?

In Video2Brain von Joos war es nicht notwendig gewesen und hier im Blog auch nicht.

Grüße

Guido

Das liegt daran, dass der Zertifizierungspfad vor dem gpupdate nicht gültig war. Nachh Ausrollen der Stammzertifizierungsstelle muss das Root-CA auch auf dem Exchange bekannt sein. Ist es das, stimmt auch der Zertifzierungspfad und das selbst signierte Zertifikat wird als gültig angesehen.

VG

Danke für die Anleitung und auch die für eine Einrichtung einer Zertifikatsstelle.

Outlook 2010 und 2013 finden nun alles korrekt.

Grüße

Tom.

Hallo,

ich habe alle so gemacht wie oben beschrieben. Über die Outlook Web App komm ich das von mir erstellte Konto nun rein aber ich möchte das Konto in Outlook 2016 einrichten. Brauch ich da noch ein zertifikat für?

Gruß Dustin

Moin,

ich betreibe einen Exchange 2013 mit folgenden Zertifikaten und SplittDNS (remote.domain.com).

Welches Zertifikate werden für den Exchange benötigt?

Bisher habe ich immer nur das 1. Zertifikat bei einen externen Zertifikat-Anbieter erneuern lassen.

Die gesamte Kommunikation / virtuelle Verzeichnis geschieht über remote.domain.com

Reicht es nicht aus nur das 1. Zertifikat zu benutzen?

Kann ich die andern 3 Zertifikate dann löschen?

1. Zertifikat

remote.domain.com 2017

Von einer Zertifizierungsstelle signiertes Zertifikat

Aussteller: CN=thawte DV SSL SHA256 CA, OU=Domain Validated SSL, O=”thawte, Inc.”, C=US

Status

Gültig

Gültig bis: 18.11.2018

Gültig bis: Erneuern

Diensten zugewiesen

IMAP, POP, IIS, SMTP

2. Zertifikat

WMSVC

Selbstsigniertes Zertifikat

Aussteller: CN=WMSvc-SERVEREX

Status

Gültig

Gültig bis: 31.08.2023

Gültig bis: Erneuern

Diensten zugewiesen

KEIN

3. Zertifikat

Microsoft Exchange

Selbstsigniertes Zertifikat

Aussteller: CN=SERVEREX

Status

Gültig

Gültig bis: 02.09.2018

Gültig bis: Erneuern

Diensten zugewiesen

SMTP

4. Zertifikat

Microsoft Exchange Server Auth Certificate

Selbstsigniertes Zertifikat

Aussteller: CN=Microsoft Exchange Server Auth Certificate

Status

Gültig

Gültig bis: 07.08.2018

Gültig bis: Erneuern

Diensten zugewiesen

SMTP

Gruss

Der Peter